Lokale Betriebsräume

Ein technischer Rahmen für Bereiche, die unabhängig vom Dauerbetrieb externer Netze funktionsfähig bleiben sollen.

Dieses Anwendungsfeld bündelt Knotensystem, Netztrennlogik und kontrollierte Edge-Kommunikation zu einer konkreten Produktfamilie für geschützte KI-Betriebsräume. Für Käufer ist das nicht bloß „auch offline“, sondern eine technische Sicherheits- und Betriebsarchitektur: lokal kontrollierbar, segmentierbar, robuster gegen Störung und deutlich souveräner als dauerhaft offene Standardumgebungen.

Gekauft wird keine einzelne Offline-Funktion, sondern eine geschützte Betriebsarchitektur. Sie verbindet lokale Knoten, definierte Modi, gezielte Netztrennung und kontrollierte Verbundlogik zu einer technischen Produktfamilie für sichere und belastbare KI-Umgebungen.

Ein technischer Rahmen für Bereiche, die unabhängig vom Dauerbetrieb externer Netze funktionsfähig bleiben sollen.

Ein System, das gezielt regelt, wann Verbindungen offen, eingeschränkt, synchronisiert oder getrennt sind.

Eine Form, in der Einheiten koordiniert zusammenarbeiten können, ohne in vollständige Offenheit zurückzufallen.

Eine Sicherheits- und Betriebsaufsatzschicht für bestehende Systeme, Geräte, Räume oder Organisationseinheiten.

Viele moderne KI-Systeme sind für offene, zentrale und dauerhaft gekoppelte Umgebungen ausgelegt. Sobald Schutz, Verfügbarkeit oder lokale Kontrolle wichtiger werden, zeigt sich die Schwäche solcher Standardarchitekturen deutlich.

Viele Funktionen hängen an einem zentralen Pfad, an externer Infrastruktur oder an dauerhaft offenen Verbindungen.

Räume, Geräte oder Teilbereiche lassen sich oft nicht klar genug voneinander trennen und kontrollieren.

Betreiber verlieren Handlungsspielraum, wenn jede KI-Funktion nach außen gekoppelt bleiben muss.

Dieses Anwendungsfeld lebt davon, dass VIRES Systems®-Logiken nicht nur Offlinefähigkeit, sondern eine ganze Betriebsarchitektur liefern. Erst dadurch entsteht ein kaufbares Sicherheitsprodukt statt einer isolierten Technikfunktion.

Einzelne Bereiche oder Knoten bleiben arbeitsfähig, auch wenn zentrale Verbindungen fehlen oder bewusst deaktiviert werden.

Verbindungen, Bereiche und Datenwege werden bewusst nach Schutzbedarf, Modus und Einsatzlage geregelt.

Einheiten können koordiniert zusammenarbeiten, ohne dass jede Funktion permanent nach außen oder zentral offen sein muss.

Ein Käufer will sehen, dass hier mehr als „lokal statt Cloud“ geboten wird. Diese Proofs zeigen, dass aus Knotensystem und Netztrennlogik eine echte Betriebs- und Sicherheitsfamilie für anspruchsvolle Umgebungen entsteht.

Das Anwendungsfeld basiert direkt auf Knotensystem mit Offline-Betrieb, Netztrennschalter und kontrollierter Edge-Kommunikation.

Es adressiert reale Schwächen vieler Standardumgebungen: Zentralabhängigkeit, zu offene Pfade und schwache Segmentierung.

Die Kombination erzeugt nicht nur mehr Schutz, sondern bessere Verfügbarkeit, klarere Steuerung und mehr operative Souveränität.

Offline- und Sicherheitsarchitekturen können als Betriebsaufsatz auf bestehende Räume, Systeme oder Infrastrukturen integriert werden.

Man bleibt oft bei offenen Standardumgebungen, in denen Schutz, lokale Kontrolle und robuste Segmentierung nur unzureichend umgesetzt sind.

Aus offener Infrastruktur wird ein kontrollierter Betriebsraum mit lokalen Modi, klaren Schaltern und gezielter Kopplung zwischen Einheiten.

Der Käufer erhält eine deutlich belastbarere, sicherer wirkende und für sensible Umgebungen attraktivere KI-Betriebsform.

Zeigt eine abgeschirmte Umgebung, in der KI-Systeme lokal betrieben werden. Der Fokus liegt auf Kontrolle, Stabilität und Unabhängigkeit von externen Netzen.

Visualisiert den Moment, in dem Verbindungen bewusst getrennt oder geschützt werden. Systeme bleiben nicht dauerhaft offen, sondern werden aktiv gesteuert.

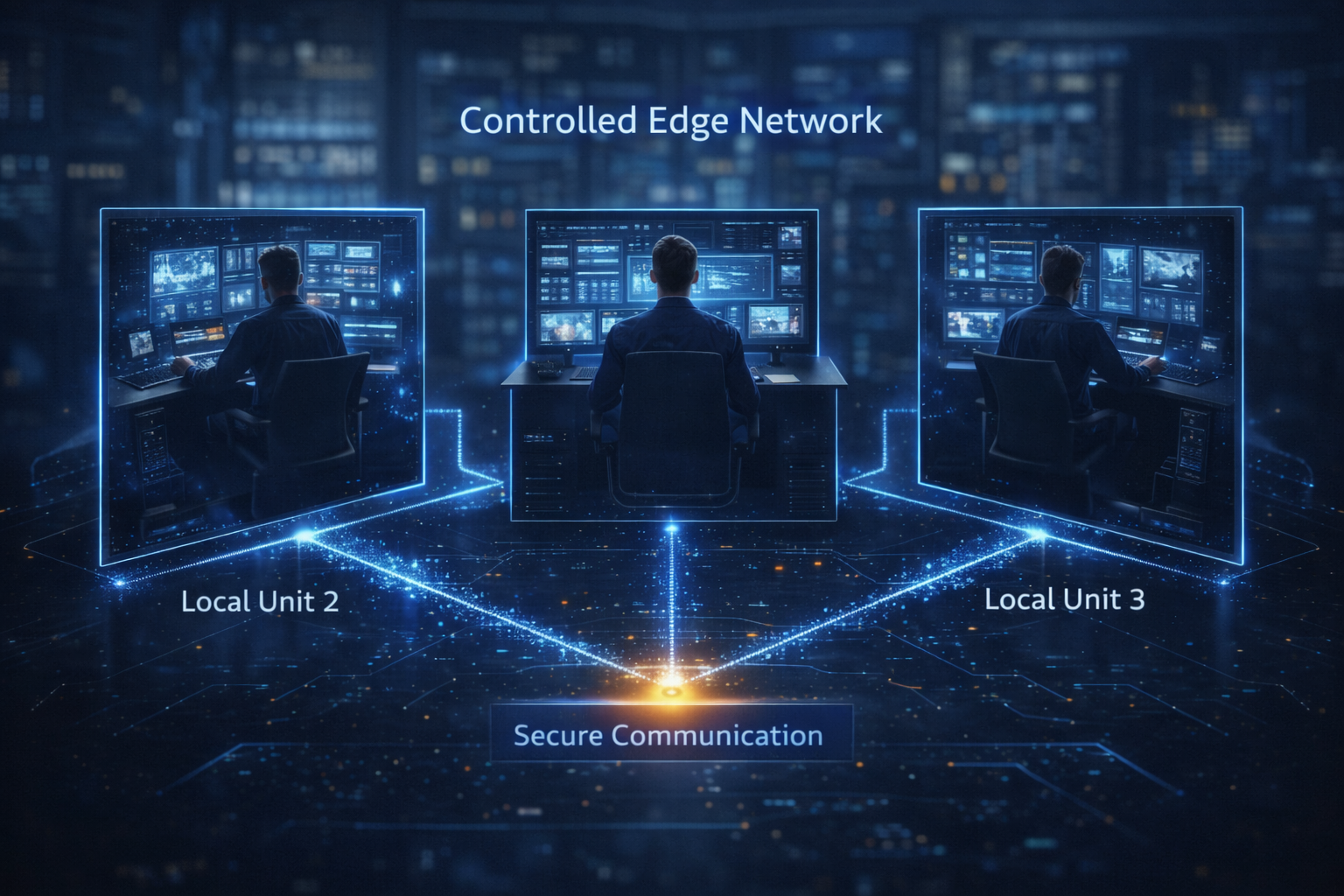

Mehrere lokale Einheiten arbeiten eigenständig, können aber gezielt miteinander kommunizieren. Verbindung entsteht nur bei Bedarf – nicht dauerhaft.

Zeigt die Zielumgebung: sensible, sicherheitskritische Räume, in denen Verfügbarkeit, Schutz und lokale Kontrolle entscheidend sind.

Die Kaufrelevanz wird deutlich, wenn man Standardumgebungen mit dieser Produktfamilie vergleicht. Hier zeigt sich, ob KI einfach läuft oder wirklich beherrscht wird.

Viele Funktionen hängen an dauerhaften Verbindungen, zentralen Pfaden oder unklarer Segmentierung.

Räume, Knoten und Verbindungen werden nach Bedarf getrennt, gekoppelt und bewusst geführt.

Das verbessert Betriebssicherheit, Nachvollziehbarkeit und strategische Souveränität deutlich.

Fällt der Hauptpfad aus oder wird problematisch, geraten häufig mehrere Systemteile gleichzeitig unter Druck.

Einzelne Einheiten bleiben handlungsfähig und verlieren nicht sofort ihre ganze operative Basis.

Das System wird belastbarer bei Störung, Schutzbedarf und wechselnden Betriebszuständen.

Dieses Anwendungsfeld kann in mehreren Produktformen verkauft oder pilotiert werden. Genau das macht es wirtschaftlich interessant: vom lokalen Modul bis zur größeren geschützten Systemlandschaft.

Für Umgebungen, die unabhängig von permanenter Außenanbindung funktionsfähig bleiben sollen.

Für Systeme, in denen Räume, Funktionen oder Datenwege gezielt getrennt und nur kontrolliert gekoppelt werden dürfen.

Für Anwendungen, in denen mehrere lokale Einheiten koordiniert arbeiten sollen, ohne in eine zentrale Dauerabhängigkeit zu geraten.